Поиск вирусов на VPS/VDS

Clam

Для установки утилиты, подключитесь в VDS по SSH, и выполните команду:Для ОС Debian / Ubuntu:

sudo apt-get install clamav

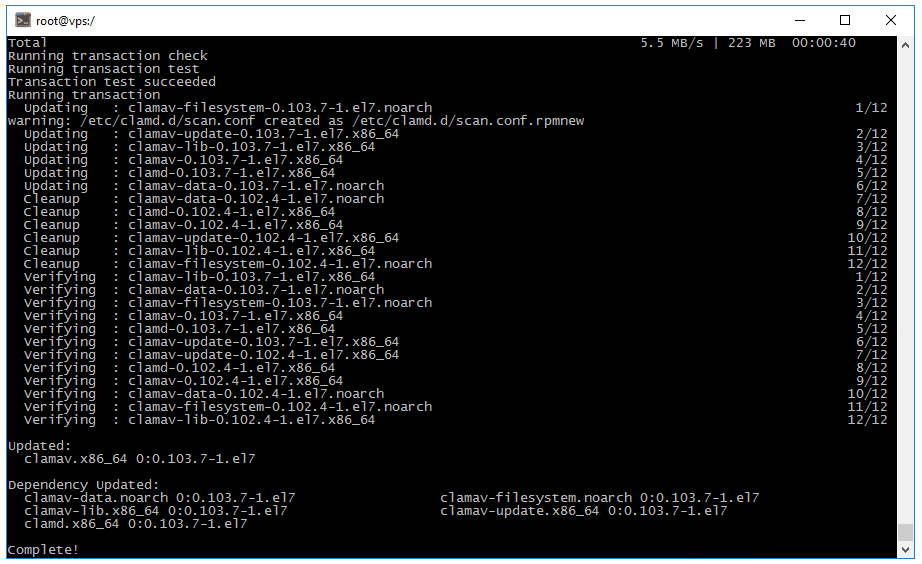

Для ОС Centos:

sudo yum install clamav

Команды для работы с утилитой Clam:

Обновление антивирусной базы:sudo freshclam

Проверка всей системы:

sudo clamscan -r /

Проверка отдельного каталога:

sudo clamscan -r /path/to/directory

Вывод только инфицированных файлов (использование ключа –i):

sudo clamscan -ir /path/to/directory

Перемещение зараженных файлов и последующее их удаление:

sudo mkdir /infected_files

sudo clamscan -ir / --move=/infected_files

Удаление файлов:

sudo rm -rf /infected_files/*

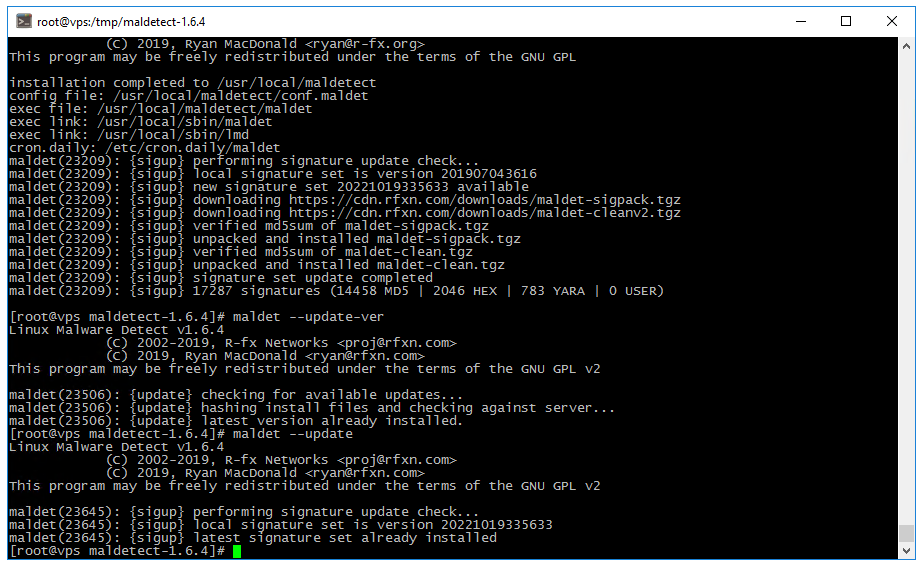

Maldet

Для установки утилиты, подключитесь в VDS по SSH, и выполните последовательно следующие команды:

cd /tmp

wget http://www.rfxn.com/downloads/maldetect-current.tar.gz

tar xfz maldetect-current.tar.gz

cd maldetect-*

./install.sh

maldet --update-ver

maldet --update

wget http://www.rfxn.com/downloads/maldetect-current.tar.gz

tar xfz maldetect-current.tar.gz

cd maldetect-*

./install.sh

maldet --update-ver

maldet --update

Команды для работы с утилитой Clam:

Обновление антивирусной базы:freshclam

maldet --update-ver

maldet --update

Запуск сканирования файлов:

maldet -a /path/to/directory

Просмотра отчета:

maldet --report 102814-0358.6666

Так же информация о проверке будет храниться в файле:

tail /usr/local/maldetect/event_log

Перенос файлов в карантин:

maldet -q 102814-0358.6666

Файлы перемещенные в карантин находятся в каталоге:

ls -la /usr/local/maldetect/quarantine/

Удаление зараженного файла из карантина:

rm /usr/local/maldetect/quarantine/config.php.2384 -y

Восстановление файла из карантина:

# maldet –restore /usr/local/maldetect/quarantine/config.php.2384